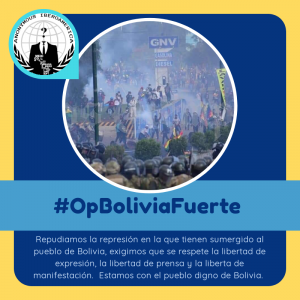

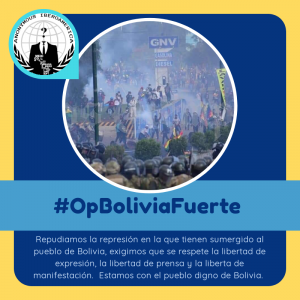

Anonymous presenta la #OpBoliviaFuerte

Despues de la polemica renuncia del presidente Evo Morales, el pueblo digno de Bolivia ha salido a las calles a protestar por el «Golpe de Estado» impuesto por la ultraderecha boliviana y con ayuda de los gringos por los intereses en los recursos de Bolivia.

Como Anonymous no estamos ni con la derecha ni con la izquierda estamos con el pueblo a que se respeten sus derechos fundamentales como lo son el derecho a libre manifestación pacifica, la libertad de expresión y la libertad de prensa.

Exigimos que se retome el orden constitucional y que sea el pueblo quien decida en libre democracia que elija a sus autoridades. Por favor paren la represión. Nuestros hermanos están viviendo en una verdadera dictadura.

¿Como es posible que una actriz porno amateur sea la presidenta de Bolivia?

Gracias a nosotros hemos difundido tu video porno vieja zorra asquerosa, pero como sirve los intereses del imperio, no importa si es puta o es analfabeta.

¡Todo nuestro apoyo y solidaridad al pueblo boliviano!

Continue reading